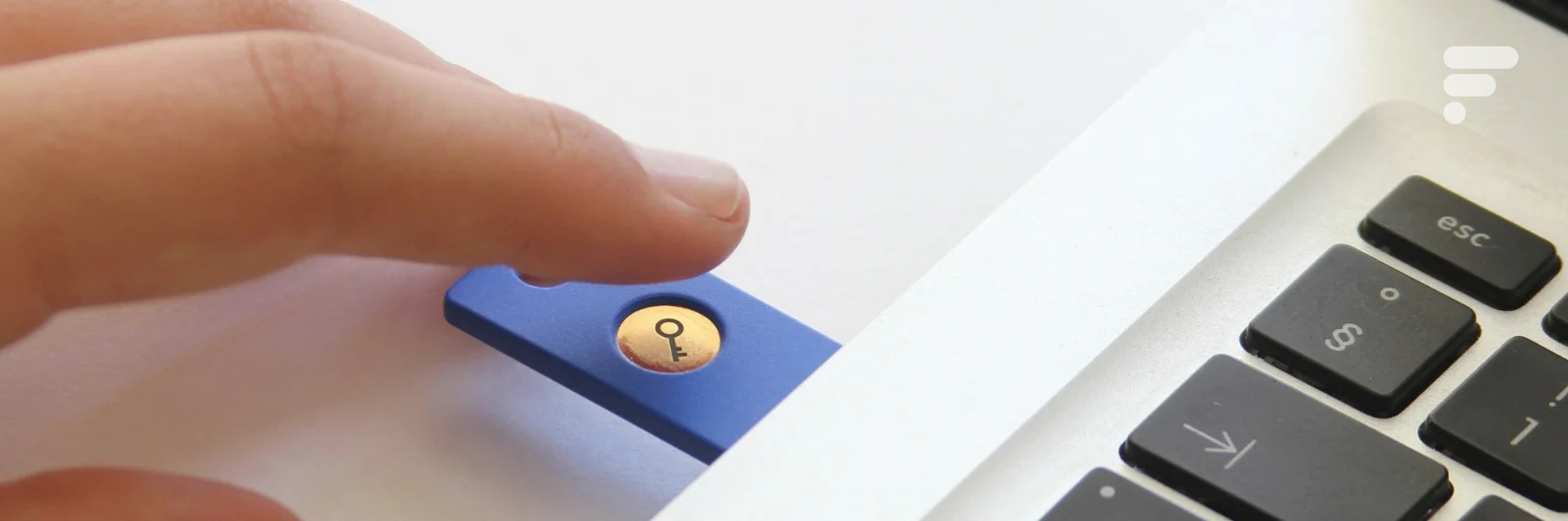

Google Online Security a révélé hier ses plans à court terme pour faire de vos comptes Google des antres de sûreté. Effectivement, une nouvelle méthode d’authentification va se démocratiser, grâce à une Security Key – une clef USB – qu’il suffira d’insérer sur l’ordinateur avant la connexion à Chrome, et après avoir saisi l’habituel mot de passe.

Cette « Security Key » se base sur le protocole Universal 2nd Factor (U2F) de l’alliance FIDO, dont font partie BlackBerry, Google, Lenovo ou encore Microsoft, ainsi que des géants de l’industrie bancaire et de la sécurité. L’U2F est un protocole récent – deux ans d’existence – et largement démocratisé au sein des entreprises grâce à sa sécurité renforcée. Cette norme se base sur la cryptographie asymétrique, qui repose elle, pour faire simple, sur l’utilisation d’une clé publique (diffusée) et d’une clé privée (gardée secrète). La première permet de coder un message tandis que l’autre permet de le décoder. L’expéditeur peut ainsi utiliser la clé publique du destinataire pour coder un message que seul le destinataire (en possession de la clé privée) peut décoder, garantissant la confidentialité du contenu. Pour l’utilisateur, la clé fournit la confirmation que le site auquel il veut accéder via Chrome est authentique.

Google essaie maintenant de porter cette norme à la connaissance du grand public, en proposant une utilisation ultra-simple et peu contraignante. L’adoption d’une telle clé (entre 5 et 50 euros selon les modèles) permettra entre autres de ne plus avoir à recevoir de codes de vérification par SMS, ou d’être plus serein vis-à-vis de l’utilisation du même mot de passe sur plusieurs comptes et services. On évoque déjà la possibilité d’équiper la clef de Google d’un tag NFC pour qu’elle puisse être utilisée sur mobiles. Pour le moment, en mobilité, il faudra encore faire sans, à moins d’opter pour un produit de Yubico, qui fabrique lui aussi des clefs USB de sécurité.

Envie de retrouver les meilleurs articles de Frandroid sur Google News ? Vous pouvez suivre Frandroid sur Google News en un clic.

loll j'adore XD<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

C'est basé sur un standard, donc rien de plus ouvert : https://fidoalliance.org/specifications

OK je pensais que l'OTP Google était simplement basé sur du SMS/Appel Vocal mais en regardant ton lien je vois que l'appli peut générer un Token elle même.

Je suis d'accord, un FAI est et restera un fournisseur d'accès internet. Mais dans le cas d'orange, cela devient de plus en plus une entreprise entreprenante et qui se diversifie. Je n'ai pas de solution et ne pense pas nécessairement a un vpn individuel mais qu'ils s'assurent (comme ils veulent/peuvent) que nos données ne soient pas ponctionnées illégalement et "facilement" comme on a pus le voir dernièrement dans des affaires de surveillance de masse sur les connexions intercontinentale par exemple (propriété d'orange entre autre) .<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

C'est déjà le cas : https://support.google.com/accounts/answer/1066447

Une Security Key est aussi produite et disponible en France : http://www.amazon.fr/dp/B00OGPO3ZS

Elles sont déjà disponibles sur un gros site de ecommerce en cherchant "FIDO U2F"

Là c'est juste pour faire de l'OTP

normal que ca commence par chrome, mais les autres navigateurs vont s'aligner dessus, tu verras...

Le rôle d'un FAI est de fournir un accès.. Internet. Qu'un FAI propose en plus un VPN pourrait être une bonne chose (d'ailleurs FDN le fait en option). Tout passer par un VPN par opérateur (surtout s'ils sont énormes comme Orange, Free, Bouygues, SFR et Numéricable) est une très mauvaise idée, cela centraliserait Internet.

Quel est l'intérêt par rapport à une carte OpenPGP ? https://en.wikipedia.org/wiki/OpenPGP_card https://wiki.debian.org/Smartcards/OpenPGP

ça marche que sur chrome je suppose ... et avec les services google ... encore un truc fermé à la con ...

Je suis intéressé ! :)

En même temps dans un environnement critique, il ne doit rien y faire d'autre que de travailler sur et dans un support prédéfini ... Après si les gens vont lire leur mail/Facebook et acheter un truc sur ebay en payant avec paypal. Y a plus un problème d'éducation que de sécurité... La première faille de sécurité étant entre la chaise et le clavier :)<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

C'est encore un accord de big brother avec les géants des finances/industries. Ou comment apporter de la sécurité sans généraliser le chiffrement de manière plus globale ! J'en suis personnellement content, pratiquant les doubles validation des que possible, mais je préférais que nos FAI sécurise le transit de nos données ! Comme les futurs hotspot wifi gratuit vpnisé. Ça c'est top ! M'enfin, ça reste un bon point. <i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

J'ai commandé la mienne hier.

2/3 failles? J'en vois qu'une qui existe sur certaines clés de certaines marques... On peut logiquement penser que ce type de clé ne dispose pas d'un firmware programmable. Concertant les systèmes critiques, cette clé est faite pour être utilisée par monsieur tout le monde sur les postes auxquels il a accès tous les jours pas sur des DABs...

Prout <i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Comme ça ils auront ta vraie adresse postale pour mettre a jour leur BDD.

LA SF a nos portes :° On pourra faire comme dans le SHIELD !

Ce serait parfait avec un tag NFC.<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

C'est bien, surtout quand on sait que pour les systèmes critiques, si on veut la meilleure sécurité, on désactive les ports USB... Et puis bon, il y a des chouettes petites choses qu'on peut faire maintenant avec les 2/3 failles de firmwares des clés USB.

Vous n'avez rien de plus pratique ? Non ? -------Envoyé depuis l'application Humanoid pour smartphone

Ah, ça marche comment le ncf avec android ? Y'a quelle appis qui marchent ?

Ah ben ça alors, c'est justement la clé de Google ;-) https://www.yubico.com/products/yubikey-hardware/fido-u2f-security-key/

ça marche mieux :)

Pas de problème avec l'un ou l'autre.

Pas de sushi ;)

Ah oui effectivement ! Merci ; )

Ma Yubikey néo fait déjà tout ça... et avec le NFC..... voir Yubico.com

Et avec le lien classique : https://www.yubico.com/products/yubikey-hardware/ Est-ce que ça donne la même chose ? (je suis curieux) ^^

Aucune idée.

Surement dû à la réduction d'url ?

Pourquoi ne pas aussi proposer une application de génération de Token OTP sur smartphone comme LinOTP ce qui évite de payer pour une clé (et le smartphone on l'a toujours avec soi).

Mmm, trend micro me dit "Attention, site dangereux !"

Pour rendre internet plus sur, carrément.-------Envoyé depuis l'application Humanoid pour smartphone

J'ai vu l'information sur un autre site, j'ai craqué pour essayer En cherchant des informations, je suis tombé sur ce site (chaque clé à des caractéristiques spécifiques) : http://oua.be/1ojh Dont une avec NFC... ^^

Une date de sortie ?

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix