On savait qu’il était possible d’intercepter facilement des communications sans fil. Mais vous n’êtes pas non plus à l’abri si vous utilisez un câble HDMI sur votre ordinateur ou votre télé. Comme l’a remarqué PCWorld, une équipe de recherche issue de l’université d’ingénierie de Montevideo en Uruguay a combiné des vieilles techniques d’espionnage et des modèles d’intelligence artificielle modernes pour décoder le contenu vidéo qui transite par un câble HDMI.

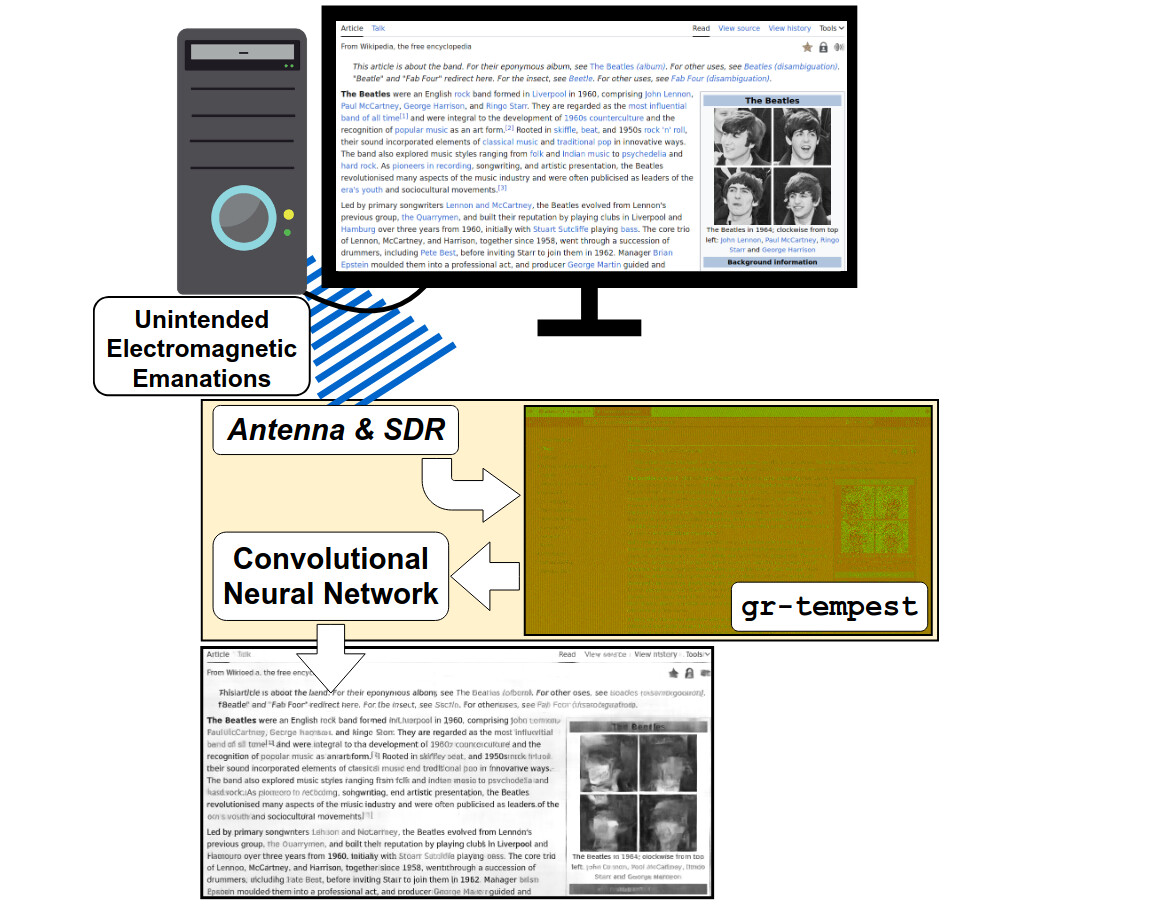

Si l’idée paraît saugrenue, elle est en réalité très maligne. En analysant « les ondes électromagnétiques qui émanent involontairement des câbles et des connecteurs » et en passant ces informations à la moulinette d’une IA spécialisée, les chercheurs sont parvenus à reconstituer le signal avec suffisamment de précision pour décoder une partie de ce qui s’affiche à l’écran. De quoi facilement voler des identifiants ou des mots de passe « en direct ».

TEMPEST V2

La Carte Gold CB Mastercard est gratuite chez Fortuneo si vous ne faites qu’un seul paiement par mois. Bénéficiez des garanties d’assurance et d’assistance élargies facilement !

L’idée n’est pas exactement nouvelle. La NSA américaine utilisait déjà cette technique d’analyse des « émissions compromettantes » pour décoder des messages lors de la Seconde Guerre mondiale. La méthode est suffisamment répandue aujourd’hui pour avoir hérité d’une fiche Wikipédia et du nom de code « TEMPEST ».

Jusqu’ici par contre, le signal transmis par les câbles HDMI était nettement plus dur à décoder en raison de l’encodage 10-bit qui lui est associé. L’interception du signal restait possible, mais le décodage restait particulièrement complexe. C’est précisément là que l’IA rentre en scène. En entraînant un modèle de réseaux antagonistes génératifs à reconstituer des images à partir des signaux électromagnétiques, l’équipe est parvenue à suffisamment améliorer le signal pour reconstituer une image à peu près lisible.

Pas de panique

Entendons-nous, un tel exploit requiert du matériel complexe, une IA puissante, et est encore loin d’être parfait. Il y a peu de chance pour que M. ou Mme Toulmonde soit la cible de telles attaques. Cette démonstration de faisabilité est tout de même saisissante pour ce qui est de l’exploit technique et des possibilités qu’il offre pour les structures spécialisées, tel que les agences gouvernementales justement.

Pour aller plus loin

Des hackers ont réussi à espionner des conversations privées grâce à un Google Home

Il existe cependant des méthodes permettant de complexifier le déchiffrage électromagnétique. Comme l’étude le souligne, ajouter du « bruit » au signal permet de rendre l’espionnage beaucoup plus complexe tout en n’altérant nullement l’affichage sur l’écran connecté. Afficher des gradients de couleurs à l’écran rend aussi le déchiffrage quasiment impossible… Jusqu’à l’amélioration d’une autre IA spécialisée sur cette méthode en particulier.

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix