On le disait récemment, Android fait de nombreux efforts pour améliorer ses protections, mais l’OS est encore à ce jour la plateforme la moins sûre. Malheureusement, le spécialiste de la sécurité informatique MWR InfoSecurity a découvert une nouvelle faille qui ne risque pas d’améliorer l’image du système d’exploitation sur ce plan-là.

De Lollipop à Nougat

Les analystes ont en effet remarqué une faiblesse sur les versions Android 5.0 Lollipop à 7.1 Nougat. Celles-ci permettent de réaliser un enregistrement vidéo de l’écran sans que l’utilisateur ne s’en rende compte. Cette faille est due au framework MediaProjection.

Celui-ci permet aux développeurs d’applications de capturer l’écran d’un smartphone et d’enregistrer le son. Avant Android 5.0, ils avaient besoin d’obtenir des privilèges root pour pouvoir effectuer ce genre d’opérations. Une application qui utilise MediaProjection va engendrer l’apparition d’une fenêtre pop-up pour prévenir l’utilisateur des autorisations qu’elle requiert. Or, d’après MWR InfoSecurity, un hacker peut faire en sorte de « déguiser » ladite pop-up en affichant une autre fenêtre par-dessus. Il peut ainsi faire en sorte que l’utilisateur donne l’autorisation d’enregistrer l’écran à son insu.

Cette faille est due au fait que les versions d’Android touchées ne sont pas capables de détecter les fenêtres pop-up partiellement dissimulées.

Répartition Android

La brèche a été colmatée sur Android 8.0 Oreo, après que Google a été averti du danger. Cela reste cependant insuffisant puisque cette mouture de l’OS ne tourne à ce jour que sur 0,3 % des appareils Android.

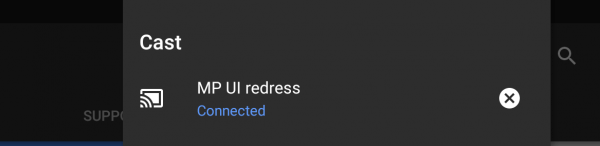

D’après la répartition Android recensée début novembre, on peut estimer à 78,7 % le nombre d’appareils potentiellement vulnérables. Heureusement, d’après le rapport, cette menace n’est pas indétectable pour l’utilisateur. En effet lors d’une attaque, l’icône « Caster sur un écran » apparait dans la barre de notification. Ainsi, si vous remarquez cette fameuse icône, il vous faudra surveiller quelles applications sont actuellement en train de fonctionner sur votre appareil.

Reste désormais à espérer que Google va prendre les mesures nécessaires pour corriger cette faille dans les versions d’Android concernées.

Sachez par ailleurs que les applications qui activent le paramètre Flag Secure, comme sur les services bancaires ou de streaming (Netflix, Molotov…) empêchent les captures d’écran. Autrement dit, les données sensibles sur ces applications restent a priori bien protégées.

Pour aller plus loin

Android est de loin la plateforme la moins sécurisée, mais elle progresse

Téléchargez notre application Android et iOS ! Vous pourrez y lire nos articles, dossiers, et regarder nos dernières vidéos YouTube.

roh putain..., et moi qui partage souvent mon home, et de moi même en plus :-D

pour le moment rien a dire sur la 8.1 ^^

Je suis en plein délire, ou je peux continuer à dire que 4.4 est à ce jour la version la plus réussie?

Mon Galaxy Note 3 reste sous Lollipop et mon Honor 5x reste sous Marshmallow mais tous deux ont Xposed frameworks et ses modules donc je contrôle parfaitement les permissions des applis et donc ce qu'elles font... Après, je n'utilise pas d'appli bancaire sur mes smartphones donc RAF et en plus j'utilise des pseudos pour enregistrer mes appareils Android... ;)

C'est juste, je dirai plutôt "Sans l'accord" que "à l'insu"...

Avec frais de douane ?

<blockquote>Comment une faille Android permet d’enregistrer l’écran à l’insu de l’utilisateur</blockquote> <blockquote>En effet lors d’une attaque, l’icône « Caster sur un écran » apparait dans la barre de notification.</blockquote> <blockquote>à l'insu de — locution prépositive Définition : À l'insu de quelqu'un, sans qu'il s'en doute, en échappant à son attention.</blockquote>

Combien d'appareil vont rester sous Lollipop, Marshmallow ou Nougat 7.1 sans mises à jour de sécurité ?

Encore mieux sur les One Plus tout est ouvert, c'est open bar pour toutes les applications, et tout est envoyé en Chine. Hahaha.

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix