« Vu le danger, je ne dirais rien de plus sur le sujet pour le moment ». Quand une frayeur cyber commence par ce genre de mise en garde, c’est que c’est du sérieux. Dans un article posté le 14 août, le site Bleeping Computer dévoile qu’une faille critique a été découverte dans toutes les versions de Windows depuis Vista. Cette dernière permet d’exécuter du code à distance avec un niveau de privilège élevé et sans que l’utilisateur ou l’utilisatrice n’ait rien à faire.

Labellisé CVE-2024-38063, le bug hérite d’un niveau d’alerte « critique » en raison de sa complexité d’exécution relativement basse et de sa surface d’attaque très large. Comme le précise le chercheur en sécurité qui a découvert la faille, il est « probable » que cette dernière soit déjà utilisée par des hackers malveillants pour prendre le contrôle de certaines machines. Une crainte confirmé par Microsoft qui pointe que l’entreprise « a connaissance de cas antérieurs d’exploitation de ce type de vulnérabilité »

Installez les dernières mises à jour

Découvrez les offres de pCloud : 2, 5 ou 10 To de stockage, situés dans des serveurs européen et sans abonnement, pour 5 personnes. Le gestionnaire de mots de passe est offert !

Pas de panique cela dit, un correctif a été déployé par Microsoft pour colmater la faille. Ce dernier a été distribué via un pack de mise à jour déployé le mardi 13 août. Si vous n’êtes pas du genre à installer vos mises à jour dès qu’elles sont disponibles, cette fois-ci c’est nécessaire.

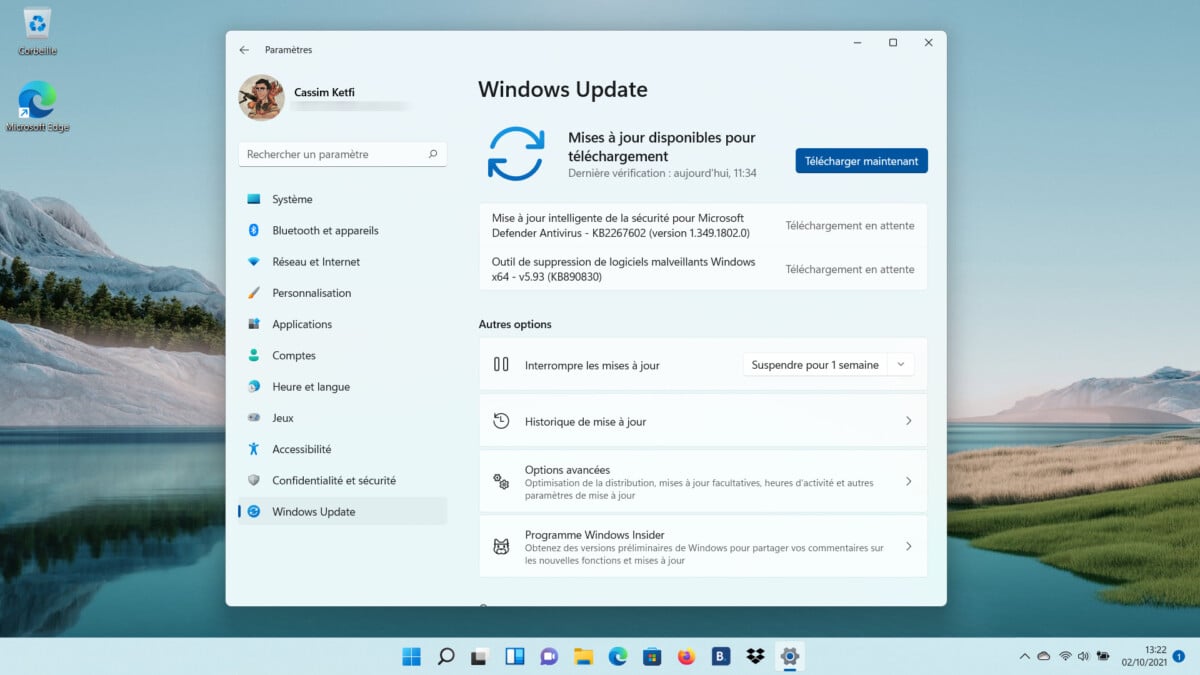

Pour vérifier la présence de la mise à jour, rendez-vous dans l’application « Paramètres » de votre machine puis cherchez « Windows Update ». La fenêtre qui s’ouvrira devrait vous permettre de télécharger et d’installer le correctif. Ne tardez pas, la faille peut potentiellement permettre l’installation d’un « ver » capable de se répliquer sur d’autres machines sur le réseau.

Une vulnérabilité dans l’interface IPV6

Le bug se situe du côté de l’interface IPV6 des ordinateurs Windows. Censé permettre le partage de données sur le réseau, ce module peut être utilisé pour infecter une machine en envoyant des paquets malveillants taillés sur mesure. Ce n’est pas la première fois qu’une faille est détectée dans cette section de Windows, mais celle-là est particulièrement vicieuse, car les paquets peuvent infecter la machine avant même de passer au travers du pare-feu.

Pour aller plus loin

Si vous avez un PC Windows 10, Microsoft va vous faire payer votre sécurité

Pour celles et ceux qui ne peuvent pas installer la mise à jour, Microsoft conseille de désactiver la prise en charge de l’IPV6 au sein des paramètres Windows. Attention tout de même, opérer un tel changement pourrait casser des fonctionnalités au sein de l’OS. Le plus sûr est encore d’installer le patch proposé par Microsoft.

Rejoignez-nous de 17 à 19h, un mercredi sur deux, pour l’émission UNLOCK produite par Frandroid et Numerama ! Actus tech, interviews, astuces et analyses… On se retrouve en direct sur Twitch ou en rediffusion sur YouTube !

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix