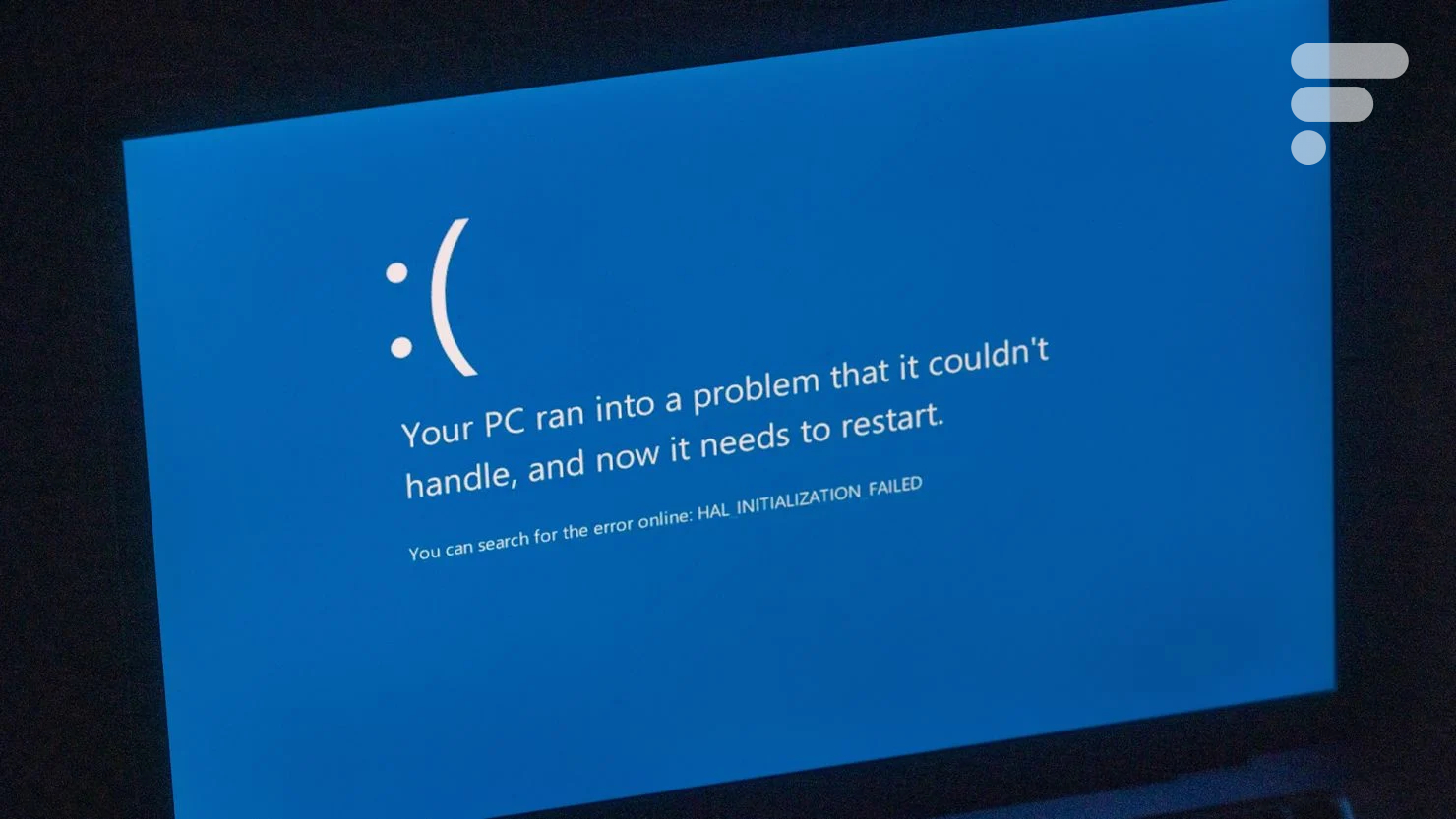

Le 19 juillet 2024 restera gravé dans les annales de l’informatique comme le jour où près de 8,5 millions de PC Windows sont tombés en panne simultanément. Une catastrophe sans précédent qui a paralysé entreprises, aéroports, hôpitaux, banques et particuliers pendant plusieurs heures. Mais que s’est-il vraiment passé ? CrowdStrike a fourni des détails sur le bug en question.

Pour aller plus loin

Panne mondiale Microsoft-CrowdStrike : voici les dernières actualités

Le coupable : un logiciel de sécurité devenu fou

Ironiquement, c’est un logiciel censé protéger les ordinateurs qui est à l’origine de ce chaos. CrowdStrike, entreprise spécialisée dans la cybersécurité, a reconnu que son produit phare, le Falcon Sensor, était responsable de cette panne massive. Mais attention, ce n’est pas le logiciel lui-même qui a dysfonctionné, mais plutôt le processus de mise à jour de son contenu.

Pour aller plus loin

Microsoft publie un outil pour corriger le bug de Crowdstrike

Processeur Intel Core Ultra 9, carte graphique NVIDIA GeForce RTX 5080 et 32 Go de RAM DDR5. Le MSI Vector 16 HX est prêt pour tout. Boostez vos performances avec cette promotion Fnac.

Pour faire simple, Falcon Sensor est comme un gardien ultra-vigilant qui surveille votre PC. Pour rester efficace, ce gardien a besoin d’être régulièrement mis à jour avec de nouvelles informations sur les menaces potentielles. C’est là que le bât blesse : le 19 juillet, une mise à jour contenant des données erronées a été diffusée à des millions d’utilisateurs.

Mais comment une mise à jour défectueuse a-t-elle pu passer entre les mailles du filet ? C’est là que ça devient intéressant. CrowdStrike utilise ce qu’on appelle un « validateur de contenu« , sorte de contrôleur qualité virtuel censé vérifier que chaque mise à jour est correcte avant sa diffusion. Sauf que ce jour-là, le validateur intégrait un bug.

Pour aller plus loin

Crowdstrike : comment une mise à jour a provoqué l’une des plus grosses pannes informatiques de l’histoire

Résultat ? Des données problématiques se sont retrouvées dans la nature, provoquant ce que les informaticiens appellent une « lecture de mémoire hors limites ». En gros, le logiciel a essayé de lire des informations à un endroit de la mémoire où il n’aurait pas dû mettre les pieds.

Le plus fou dans cette histoire, c’est que les prémices de la catastrophe étaient visibles depuis des mois. CrowdStrike avait introduit en février 2024 un nouveau type de modèle appelé « InterProcessCommunication » (IPC). Dès avril, certains systèmes Linux avaient commencé à montrer des signes de faiblesse. Mais comme la majorité des PC fonctionnait normalement, personne n’a tiré la sonnette d’alarme.

Cette mésaventure soulève de nombreuses questions sur la fiabilité des logiciels de sécurité et les processus de mise à jour. CrowdStrike a promis de revoir sa copie en introduisant des contrôles supplémentaires et en donnant plus de contrôle aux utilisateurs sur le timing des mises à jour.

Pour aller plus loin

Crowdstrike : comment la panne mondiale de Windows fait le bonheur des pirates et escrocs en tout genre

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix