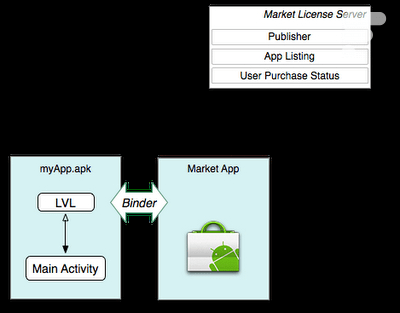

Nous vous parlions fin juillet de la mise en place par Google d’une librairie de vérification des licences d’applications. Pour rappel, elle s’appuie sur un contrôle de la validité de la licence sur les serveurs Google. Si la validation n’est pas prouvée, le reste de l’application n’est pas exécuté. L’objectif de la librairie est d’éviter de distribuer facilement une application payante que seul le premier maillon de la chaine aurait acquis. Pour les développeurs qui ont raté l’annonce de cette librairie, et son fonctionnement, ça se passe ici.

La semi-mauvaise nouvelle du jour, c’est que cette sécurité est déjà mise à mal. Je vais tenter de vous expliquer pourquoi ce n’est qu’une « semi » mauvaise nouvelle.

UPDATE : le blog des développeurs Android a utilisé son droit de réponse à ce hacking (pas à mon article directement xD), et c’est ici.

Chez FrAndroid, nous tenons à en remettre une couche sur le piratage des applications : nous y sommes opposés. D’ailleurs nous censurons tout lien de piratage sur le forum.

Tout d’abord, sans en dévoiler les détails, voilà la démarche :

- 1- récupérer l’application (jusque là logique…)

- 2- décompiler l’application

- 3- trouver la classe de validation

- 4- changer une variable (c’est de l’hexadécimal)

- 5- recompiler

Le tout doit bien évidemment se faire avec un téléphone rooté.

Autant le dire que pour un utilisateur grand public, les étapes 2, 3 et 4 ne sont pas si faciles. C’est pour ça que je parle de « demi-mauvaise nouvelle ». La librairie est toujours un frein à main serré très fort pour télécharger une application payante, la patcher et l’utiliser après s’être fait rembourser.

Par contre, là où le frein est clairement desserré, c’est pour la distribution « souterraine » des applications. Les sites de warez pourront ouvrir une section applications Android. Un forum comme le notre devra donc encore plus demander de la vigilance à ses modérateurs pour faire le ménage. Nous vous rappelons donc que l’outil « Rapporter » sur le forum n’est pas de la délation (il n’y a pas de répression de notre part), mais un support au travail de modération. Nous vous encourageons à l’utiliser.

Si on réfléchit aux améliorations de sécurité, lesquelles sont-elles ?

- bloquer l’application sur l’identifiant unique de l’appareil ?

- bloquer l’application sur le numéro de téléphone ?

- un contrôle par l’application Android Market

- un contrôle sur l’intégrité de l’apk

- des librairies tierces comme celle de Google

Une autre question qui vient, c’est à propos du contrôle des applications payantes sur les markets alternatifs, comme cela se passe-t-il ?

Question aux plus spécialistes que moi : avoir une variable « NOT_LICENSED », ça ne vous paraît pas un peu « unsecure » pour une librairie de sécurisation ?

Petite mention finale, exceptionnellement je ne donnerai pas la source. Il vous faudra donc faire un petit effort pour trouver l’information. L’auteur de l’exploit dit le faire pour aider Google à l’améliorer, j’espère qu’il ne m’en voudra donc pas de ne pas le citer.

Pour ne rater aucun bon plan, rejoignez notre nouveau channel WhatsApp Frandroid Bons Plans, garanti sans spam !

Pour ma part je pense que comme <a href="http://www.apkwow.com">apkwow</a> le dit, le système google est un exemple qu'il faut améliorer et modifier à sa manière. Comme je ne fais pas encore d'applis payantes je ne suis pas encore concerné, mais le jour où ce sera le cas je m'inspirerais de ce système de licenciement, pourquoi pas en contactant en plus mon propre serveur de licences. On peut toujours trouver de nouveaux moyens de sécuriser son application en utiliser l'ID Android unique de l'appareil ou autres, mais il faut penser à ne pas restreindre les utilisateurs et éviter un système ressemblant aux DRM. Et surtout comme Google le recommande fortement, pensez à utiliser ProGuard pour obfusquer votre code et donc rendre quasi-impossible la décompilation, qui est justement utilisée ici pour casser le système de licence ;)

Oui, mais une grande partie le sait et c'est la raison N°1 du choix.

Tu a raison en partie la plupart des gens qui ont un androphone en france l'ont car il n'aime pas le systeme apple il veulent se démarquer "se la jouer je suis different" j'ai un smartphone mais pas un iphone , une bonne partie aussi des utilisateurs ont des androphones car il sont beaucoup moins chère qu'un iphone.

La grande majorité des utilisateurs ne sait pas qu'Android est open source.

Je ne suis pas sur que le payant puisse fonctionner sur Android puisque le principe même d'Android est l'open source, l'open source est synonyme de gratuit, Android c'est crée sur le principe de la liberté en réaction a Apple qui a une carence dans ce secteur, donc mettre du payant et en plus des drm c'est remettre totalement en cause les fondement d'Android.

the_erk, tout à fait d'accord avec toi le piratage n'est pas quantifiable au niveau perte. mais combien de vente ont été faite grâce à ça ? personnellement, si je n'avais pas copié il y a 10 ans une K7 audio, serait-je de venu un fan et aurais je acheté plus tard tous les albums ( 15 ) de l'auteur ? je ne pense pas. aurais-je acheté l'ancien starcraft ou halflife, si j'avais pas eu une version copié pour voir ? personnellement, pour ce qui est des jeux, le prix en sortie est clairement trop cher en France, et perso, je les commandes au UK ( 30% moins cher ) pour Android, perso, j'ai jamais eu besoin de me rabattre sur des app payante, le parc gratuit d'application est suffisament large. dans tous les cas, les DRM coutent plus aux éditeurs et sont beaucoup trop intrusives, mon avis perso est que les versions light avec option payante est la meilleur option pour la vente de logiciel.

Attention au abus de langage : piratage != vol

Mince je n'avais pas vu ta réponse. C'est vrai que ce n'est pas le lieu. Désolé !

"les pertes sont énormes au final" ... ah oui Énorme ... il ne faut pas exagérer quand même. Et il faut arrêter de croire que tous les problèmes des maisons de disque et boite de prod viennent du piratage. Pourquoi il se vend moins CD ou DVD qu'il y a 10 ans. Ba disons qu'il y a de nouveaux moyen de dépenser son argent : forfait téléphone (30-40 euros x 2 si on est en couple), forfait internet (30 euros) par exemple. Le salaire des ménages n'a pas augmenté d'autant. Du coup au lieu d'acheter des CD ... ba ils paient leurs forfaits. Et la les maisons de disque crient "oooh on vend moins à cause du piratage". Alors je dis oui, il y a surement une partie du au piratage, mais ce n'est pas la plus grosse partie; il faut arrêter ! Le téléchargement illégal est ... interdit par la loi, ok je suis d'accord. Mais j'en ai marre qu'on stigmatise comme cela les internautes : "bouh vous êtes des grands méchants, bouh vous êtes pas beaux ...". Il faut de temps en temps, enlever ses oeilleres, ouvrir ses yeux et voir qu'il y a beaucoup d'autres problèmes bien plus grave qu'un gars qui passe de 5 millions par an à 4.5 millions.

On parle bien des applications. Pour le reste c'est un autre débat. J'ai mon avis mais je ne veux pas m'y engouffrer ici ;)

bonjour, le plus vieux métier du monde ? bon ok prostituée... mais le second plus vieux ?? hacker !!! le piratage a toujours exister et existeras toujours... vous trouverez des articles sur le net qui dont une analyse poussée du phénomène, oui il y a un manque a gagner, mais il est difficile a entrevoir. certain logiciel n'aurais pas été acheter... certain logiciel sont acheter par la suite... certain logiciel sont acheter par une personne qui est sur la plateforme pars qu'elle a pleins d'application pirater... le manque a gagner n'est pas calculable et n'est certainement pas égal au nombre de copie... bien évidement je réprouve le piratage... je travaille dans une radio, je ne paie pas la musique car nous recevons gratuitement tous les albums originaux, c'est plus facile pour moi d'être contre le téléchargement illégal de musique... il est en de même pour vous, combien vous offres t on de logiciel par semaine ? c'est normal, voir obligatoire pour faire votre travail... mais c'est plus facile quand même d'être contre le piratage dans ces conditions.

Tu te dis sûrement "oh c'est juste UN film", mais n'oublie pas que le piratage est un phénomène de masse donc les pertes sont énormes au final. Y'a des métiers qui rapportent plus que d'autres, tu vas pas aller manger dans le frigo d'un avocat ou lui voler sa Ferrari sous prétexte qu'il a mieux réussi que toi. Contente-toi de ce que tu peux t'offrir ou agit pour mieux gagner ta vie (si, si... tu peux) mais rien ne justifie le vol.

Ouais mais avoue qu'il est vraiment con quand même... oups pardon. ^^

Ouais ben t'es peut-être d'accord avec lui mais en attendant tu parles pas vraiment de la même chose... lui en gros il dit : "c'est un système open source donc les applis développées pour devraient être gratuites", avec comme argument que les applis sont juste un accès au savoir, bref n'importe quoi.

je suis assez d'accord avec la réponse de fred_79. Moi aussi je suis sur Android parce que c'est un système ouvert, qui n'est pas comme l'iPhone. S'il faut vérifier sur internet (que je n'ai plus sur mon androphone...), pour être certain que j'ai bien des appli "certifiées", je ne resterais pas longtemps dessus, surtout si c'est à terme même pour des appli gratuites. Le seul logiciel que j'ai qui n'est pas gratuit d'ailleurs, et bien je l'ai payé.

On parle bien de piratage d'appli sur android là ? quand je lis "aaaah les pirates c'est des méchants ils volent le travail d'autrui ... ", on parle aussi juste des développeurs d'application ? Ou on parle en général en incluant le piratage de films, musique et séries ? Parce que bon, les mecs qui font un film (jouer, produire, réaliser) ou un disque, et qui se font plusieurs millions d'euros (pour certains) pour 1 an de boulot .... euuuh qui sont les voleurs dans ce cas ? J'ai l'impression que tout le monde trouve cela normal.

Oui mais avec un simple Jb et une manip TOUTES les applis du Store sont disponibles gratuitement. ;)

Ouais, enfin le titre de l'article n'est pas vraiment exact : la librairie de sécurisation a été désactivée sur une application par une modification du code de cette application, mais rien de ce qu'à fait Google n'a été "cracké", aucune faille n'a été trouvé sur le système de DRM lui-même. Et ce type de crackage, c'était totalement certain, dès la première seconde, qu'il y en aurait. Là c'est au développeurs de sécuriser leur application pour que ça ne soit pas aussi simple à patcher, Google ne pourra jamais rien faire contre la modification des applications, sauf s'ils décident de changer les contrôles à l'installation d'une application, ce qu'ils ne feront probablement pas puisque ce seraient des contrôles de type DRM, et Android dans sa partie libre (qui inclue le système d'installation des applications) ne peut pas dépendre de Google. Et sinon, pour ceux qui comparent avec l'iPhone, la différence c'est que là, il suffit qu'un type cracke l'application, et ensuite tout les autres peuvent l'installer sans n'avoir à y connaitre quoique ce soit : sur iPhone il faudrait jailbreaké pour pouvoir installer l'application, mais sur Android TOUT les utilisateurs peuvent installer une version patchée d'une appli sans le moindre rootage.

TU me connais tu sais que de temps en temps je m'emporte! Et surtout t'as vu tout ce que j'ai rédigé aujourd'hui sur cette page, j'ai pu m'embrouiller :)

J'ai jamais dis le contraire ! Je répondais juste au fait que tu ne pas considérer le matériel et l'immatériel de la même façon.

Dioalgo > et depuis quand une personne malade ou handicapé a un besoin vital d'une appli sur le market ? Il faut pas confondre besoin et envie. si tu n'as pas les moyens d'acheter 15 appli à 1€ tous les mois (ce qui est compréhensible, validité ou non) commence déjà par en acheter une seule, ou même 0, vu qu'il y a suffisament d'appli gratuites intéressantes. Et je trouve que profiter du statut de handicapé ou malade pour justifier un acte illégal comme le piratage est répugnant. La loi sur le piratage est la même pour tout le monde.

Moi je dis : t'as des trucs bien à dire, mais tu les écris tellement mal que c'est dur à lire. Fais un petit effort ;)

C'est ce que je voulais dire!

" une appli vendue 0.99€ et qui va rapporter (soyons fou) 1000€ à son développeur" Ok donc toi on voit que t'es pas dans ce milieu là. Tu sais, pour faire les jolis logiciels que tu télécharge gratuitement (ou pirate - vu apparemment tu refuse d'acheter) tranquillement chez toi, des gens travaillent et sont payés pour pouvoir vivre, eux aussi. Les gens qui fournissent Ubuntu ont un salaire chaque moi, les employés de Google qui bossent sur le moteur de recherche aussi. 99 centimes c'est moins cher qu'une canette de coca au distributeur, et à peine plus qu'une baguette de pain. Pourtant personne ne demande que le pain et les boissons soient gratuites. Quant à l'argument qui dit qu'une appli n'est pas matérielle, donc soit être gratuite, si je le pousse jusqu'au bout, je devrais logiquement exiger une place de cinéma gratuite ce soir pour aller voir un film, vu qu'on ne me donne pas le DVD à la fin de la scéance. La notion de service te dis quelque chose ?

enfin tout sa pour dir que le piratage tue ! regarder la psp qui est o point mort a cause de sa sans parler de la ps3 et la supretion de linux meme si c'est un autre sujet moi je dit non au piratage sur des chose ou il n'y a pas de grande marge de benefice !!

Le fait que ce ne soit pas un produit matériel enlève-t'il le fait qu'il a fallu du travail pour le créer ? Non. Et c'est cela qui mérite salaire (si le développeur le désire)

Mais où on te parle de gens que tu appelles malades ou valides ? On en a jamais parlé O_o. Je sais pas si tu fais parti de cette catégorie que tu appelles malades, mais si c'est le cas t'es paranoiaque O_o. Un smartphone + un forfait ca coute au GRAAAAAAAAAAAAAND minimum 30€ par mois. Et quand tu mets 30€ dans un mobile, il n'y a AUCUNE application suffisamment vitale pour qu'elle justifie de la pirater si elle fait 1€! Ce que tu dis est un non sens!

Bien sûr c'est le but premier de l'obfuscation, rendre impossible la découverte du code de ton appli, et par extension le code du système de licence proposé par Google ;)

Mais vous êtes sérieux là..? Vous pensez que les gens malades ne peuvent pas avoir les même passions que vous et devraient se priver du matériel que vous "personnes valides" pouvez acquérir sous prétexte qu'il vous est possible de gagner de l'argent..? Excusez mon emballement et ma façon de parler "agressive", mais j'aimerais que chacun d'entre vous puisse voir un peu plus loin que le bout de son museau et arrive a ressentir de l'empathie pour ceux qui ne disposent pas du même "rang social" Après je suis d'accord, on ne parle que d'1€, ok... mais 1€ + 1€, + 1€... et c'est tous les maigres revenus de ces personnes qui filent, ça me parait donc légitime de leur part de chercher l'accès à ce que vous pouvez acquérir facilement sans même vous en rendre compte par un moyen ou un autre... Excusez moi encore pour ce coup de gueule, c'est un ras le bol général de ma part en faveur d'une infime partie de la communauté, infime, mais bien présente... Mille pardons si je vous ai offensé.

1) pas faux mais j'aime bien mon abus de langage! 2) Va t'installer sur un ile qui marchera par le troc :) Mais là t'es dans une économie de marché qui te donne pas le choix :)

"pensez à utiliser ProGuard pour obfusquer votre code et donc rendre quasi-impossible la décompilation, qui est justement utilisée ici pour casser le système de licence " Je pense que le but premier d'obfusquer le code est de protéger ta création, la valeur ajoutée qui résulte de ton talent de développeur pour ne pas le voir réutiliser, surtout par une application payante........

1) LIBRARY = BIBLIOTHÈQUE 2) vive le piratage, à bas l'économie où le choix se résume entre la cathédrale et le bazar mais toujours se faire racketter !

Sans salaire un stagiaire n'a "aucune obligation de résultat" donc la société a tout de même intérêt à verser un petit quelque chose pour plus de contrôle sur l'employé ! x)

Semi mauvaise nouvelle ou semi bonne nouvelle ? :D

"Si t’estimes que ça ne mérite pas salaire, alors n’achète pas, mais ne vient pas pirater ensuite, et code l’application toi-même." Je n'ai rien dit d'autre, surtout pas de pirater des applis à 0.99€. C'est le principe de "l'appli" à 0.99€ et la nécessité de protection qu'elle impose/génère/oblige que je trouve ridicule. Soit une appli vaut le coup, et elle vaut son cout, soit on joue les gagnes petit, qui plus est avec le grand public. C'est l'histoire des DRM sur les CD audios, du format pourave Itunes pour les MP3, des protections DVD, etc... qui créent plus de soucis à l'acheteur légal qu'elles n'empêchent à celui qui le veut vraiment de contourner. Et encore pour certains cas il y a un bien matériel, mais pour de l'immatériel.......

Diablo 3, je crains qu'ils le pourrissent avec les drm comme starcraft. Donc, ça risque d'être sans moi aussi. Et spore, le jeu le plus piraté, a cause de la protection qui était trop nuisible... Au delà d'un certains point, on obtient l'effet inverse de celui souhaité.... On vend bien de la musique sans drm ? Pourquoi pas des logiciel sans drm ?

Je suis d'accord et cela se voit sur n'importe quel système... Même avec tout un tas de verrouillage il y a toujours un moment ou les protections tombent (iphone ou encore PS3 !) Alors avec android qui (pour mon plus grand plaisir) est le moins fermé...

Pour ma part je pense que comme Google le dit, leur système est un exemple qu'il faut améliorer et modifier à sa manière. Comme je ne fais pas encore d'applis payantes je ne suis pas encore concerné, mais le jour où ce sera le cas je m'inspirerais de ce système de licenciement, pourquoi pas en contactant en plus mon propre serveur de licences. On peut toujours trouver de nouveaux moyens de sécuriser son application en utiliser l'ID Android unique de l'appareil ou autres, mais il faut penser à ne pas restreindre les utilisateurs et éviter un système ressemblant aux DRM. Et surtout comme Google le recommande fortement, pensez à utiliser ProGuard pour obfusquer votre code et donc rendre quasi-impossible la décompilation, qui est justement utilisée ici pour casser le système de licence ;)

>>Mais tu rigoles ? C’est un PRODUIT, c’est pas parce que c’est immatériel que ce n’est pas un produit. >>C’est un produit au même niveau que ta voiture. C'est là où tu te trompes Joro ! Un logiciel est immatériel du début jusqu'à la fin. Il ne rentre donc pas dans les biens matériels, c'est pour ça qu'en Europe, tu ne peux pas déposer de brevet sur les logiciels. Si c'était vraiment pareil, les avocats des grosses boites d'info ne ferait pas du lobbying actif a Bruxelles pour faire voter une loi qui autorise les brevets logiciels en Europe ! C'est justement le fait que c'est immatériel, que vendre un PC avec un OS imposé en France c'est considéré comme de la vente liée...

En même temps, si tu as les moyens de te payer un smartphone... On parle pas de biens de nécessité là.

C'est bien le problème. Choisir de faire ou pas de la sécurisation et quel type de sécurisation c'est ultra stratégique. Mais au final, le choix est plus de conviction que de raison... Pour SC2 fait comme moi, les STR t'aime pas et t'attends DIABLO 3 :) YEAAAAAAH

Et les ventes perdues a cause des "sécurisation" ? Je suis devenue très regardante quand aux drm sur les jeux que j'achète... Starcraft II me tente bien, mais leur coup de connexion battle.net obligatoire ? -> hop, une vente perdue. Tant que la protection est transparente, je m'en fout, mais quand elle commence a l'empêcher de profiter de ce que j'ai payé, là, je dit non !

Pffffffff là je trouve que c'est pinailler... Mais je vais montrer ma bonne fois en corrigeant... Mais honnêtement l'intérêt de l'article n'était pas à quand se fait la validation ou pas... je sais même pas pourquoi je réponds!

Ces gens n'ont pas de smartphones, ni de forfait qui vont avec... ou alors ils ne sont pas à 1€ près... C'est toi qui est ridicule à traiter quelqu'un de "pitoyable" sous prétexte qu'il ne réfléchis pas comme toi...

Pour moi c'est pas le même débat. Car le marché des applications est sur des produits à valeur minuscule et qui ne sont pas distribués d'une autre façon. Ton Divx si il te plait tu achètes le DVD/Blue-Ray pour avoir une meilleure qualité, des bonus, etc... Ton appli pas payé... t'as pas trop de raison autre qu'éthique de payer...

Certes, mais dans ces cas là, t'a pas non plus les moyens de te payer un smartphone...

Aucun des deux. T'es juste un consommateur. Comme nous tous.

Quoiqu'il arrive l'activité sera démarré. Après, c'est le développeur qui gérera le comportement qu'il veut. Pour avoir testé le système sur Galcon, on est bien rentré dans le jeu, on a eut l'alerte de copie invalide sur les clics de menu, mais on avait accès aux contenus. L'implémentation est bizarre mais le fait est là : l'activité principale de l'application est démarré. Je ne joue pas sur les mots. Si vous vouliez faire simple, il suffisait de dire que l'application vérifie votre licence au lancement de l'application, pas besoin de parler d'activité de démarrage.

Énormément de monde n'en ont pas les moyens, quelle remarque idiote... Je ne sais pas si tu es au courant mais le RSA est de 396€/mois et l'allocation adulte handicapé de 698€/mois, les gens qui touchent ces pensions en sont carrément à 1€ près pour se maintenir en vie. Je trouve franchement ce genre de commentaires pitoyables, tu es le genre de personne disposant d'une logique qui m'écœure plus qu'autre chose... beeeuaark !

Alphonse, sous prétexte de liberté un rédacteur peut pousser au crime dans son post? C'est identique pour l'incitation au piratage. parler du piratage ok, inciter au piratage non. Cependant la question du piratage dans son ensemble est une question très compliquée. Je suis le premier à pirater des musiques ou des films, tout comme je suis le premier à aller voir des concerts ou des film au ciné ou en dvd acheté. Je dois être considéré comme un pirate qui tue la culture, ou comme une personne qui la soutient de par mes achats??

TheJocker merci d'éviter les insultes! Ou je censure.

Qui n'a pas les moyens de payer 1 ou 2€ pour une application bien conçue ? On ne parle pas de 50 euros quand même!

Citation de l'article du blog de google : "100% piracy protection is never possible in any system that runs third-party code" Donc ils sont au courant qu'ils ne feront pas un truc parfait. Ils veulent juste faire en sorte que la plupart des gens payent pour ce qu'ils achètent. Le fonctionnement normal en somme.

Toute tes réponses sont d'une imbécilité... J'espère pour toi que c'est fait exprès juste pour troller, sinon tu dois sacrément être con.

Une appli à 1€ qui est téléchargé 50 000 fois, ça fait pas 1000€... ça fait 35 000 € pour le développeur.

Ils étaient même pas obligé de te payer, alors estime toi heureux en fait.

LOL Y a des trucs a ne pas confondre alphonse...

Pirater c'est illégal! Rien à voir avec la liberté! Lis les commentaires au dessus avec d'écrire des absurdités!

Oui j'ai un peu résumé! Mais au final c'est la même chose. Le check est dans l'activité principale mais ils conseillent de ne rien exécuter avant la validation... Tu joues sur les mots...

Ce qui a été dit pour le recrutement de nouveaux rédacteurs : "Vous rédigerez les articles avec votre style : très peu de censure, beaucoup de liberté" Comment est-ce possible d'avoir de la liberté si vous vous affichez d'emblée anti-piratage ??? Je suis dubitatif !

Merci je vais aller regarder. Je le fais ce soir.

"Si la validation n’est pas prouvée, l’activité de démarrage n’est pas lancée." => Et dans la documentation officielle, un chapitre s'appelle "Checking the license from your application's main Activity".

Quand tu comprendras que y'a des petites start-up qui vivent de ça, tu comprendras que le piratage d'application est néfaste. On ne parle pas de 50 euros pour un jeu par exemple, on parle de 2, 3, 4, 5 euros... faut arrêter deux secondes. Le piratage massif des applications sous Android n'est pas justifiable... Surtout que ça va finir par tuer le marché. Les plateformes totalement libre avec applications libres, ça ne fonctionnera jamais... à moins que tu sois millionnaire et que tu fasses ça bénévolement... sinon je pense que tu peux comprendre que les gens qui passent leur temps à développer des applications aient besoin d'un petit revenu pour ce travail accompli. Si t'estimes que ça ne mérite pas salaire, alors n'achète pas, mais ne vient pas pirater ensuite, et code l'application toi-même.

Tout développeur sait qu'il faut obfusquer le code de son application Java s'il souhaite la vendre. Aucun système anti piratage n'est infaillible et ne le sera jamais. Ce qui compte, c'est que une quantité suffisante d'utilisateurs achètent le produit pour que le marché soit rentable. Il faut aussi ne pas faire l'erreur de croire que tout ce qui pirate aurait acheter le produit s'il n'était pas piratable. Si votre app Android est bien conçue et que vous avez une version Lite pour la tester, les utilisateurs qui ont les moyens de l'acheter, l'acheterons. Les autres se contenterons de la version Lite ou essayerons de la pirater. En tant que développeur, vous devriez être heureux que votre app ait du succès. Il y a toujours aussi la solution des apps gratuites financées par la pub (oui je sais que sur un tel Android rooté il est possible de bloquer les pubs).

Simple utilisateur d'Android, je n'ai jamais piraté sur mon smartphone jusqu'à aujourd'hui. Cela dit, le nouveau procédé de sécurisation me semble contraignant en obligeant l'utilisateur à se connecter de temps en temps (comment je fais en vacances ou en déplacement à l'étranger). Du coup, je crois que je vais reconsidérer ma politique qui consiste à payer les applications que j'utilise !!!

Oui ça je ne le comprends pas. Pourquoi le Market n'est pas disponible pour tous les pays?..... Curieuse stratégie de Google. Heureusement que Paypal arrive.

Fred, c'est bête de prendre des exemples comme ça... à ce moment là je pourrais te demander : Asphalt 5 et Real Football ça t'apporte savoir et connaissance ? A ce moment tous les smartphones devraient être gratuits, puisque grâce à eux on a accès à l'information et au savoir, et puis allez, pareils pour les ordinateurs et les télévisions, hein ? (et puis les voitures aussi vu qu'elles nous permettent d'aller nous instruire à la bibliothèque)

lol... Je suis en stage d'un mois d'en une boite, je leur est fait une appli... J'ai été payé 200€ ! LOL De l'exploitation je te dit ! Et je partage carrément ta pensé.

Paypal arrive :)

D'un autre côté, je choisirai beaucoup plus d'applis payantes si je ne versais pas 1€ par achat en $ à ma banque ... mais bon, ce n'est pas une raison pour pirater ...

À propos de la réponse de Tim Bray: « The best attack on pirates is to make their work more difficult and expensive, while simultaneously making the legal path to products straightforward, easy, and fast. Piracy is a bad business to be in when the user has a choice between easily purchasing the app and visiting an untrustworthy, black-market site. » Si ils commençaient par rendre les applis payantes (et leur vente!) accessible dans plus de pays… Tous les développeurs s'accordent à dire que c'est le plus gros frein du Market. (par ex: http://arronla.com/2010/08/android-revenue-advanced-task-manager/ ; success story d'un développeur Android)

À noter que ce système de protection de Google, pourrait nuire beaucoup aux markets alternatifs s'il est massivement utilisé (puisque limité à l'Android Market)

Ouais ! C'est clair ! Je comprend pas ces gens qui ferment leur voiture à clé alors qu'elles sont même pas côtées à l'argus....

C'est pas gratuit! Tu crois qu'ils paient comment leurs serveurs wikipédia ? Va là tu sauras : http://wikimediafoundation.org/wiki/Global_Support/fr?referrer=http%3A%2F%2Ffr.wikipedia.org%2Fwiki%2FWikip%25C3%25A9dia%3AAccueil_principal&target=Support_Wikipedia

Et le navigateur te permet d'y accéder gratuitement. Maintenant si je veux faire une application payante pour y accéder, c'est mon droit (tant que ce n'est pas interdit par le service de base). Et si tu la veux (parce qu'elle apporte telle ou telle fonctionnalité), tu la payes.

La sécurisation des applications ce n'est pas l'arrêter mais le ralentir. On le sait très bien 1 appli piratée n'égale pas une application achetée. Par contre, si tu te rends compte que en réduisant le piratage de 70%, tu augmentes tes téléchargements de 20%, ca c'est une bonne réflexion. Si en plus tes 20% de plus rapportent plus que le temps à faire la sécurisation c'est à faire! Le problème c'est que c'est presque impossible de chiffre combien la sécurisation crée de paiements.

Autant, je ne suis pas pour ce genre d'amalgames en temps normal, autant je suis tenté de te répondre : "Le vélo devant chez toi, je te le prend. Si tu me le cédais gratuitement, je serai pas obligé de le voler hein !"

Mais tu rigoles ? C'est un PRODUIT, c'est pas parce que c'est immatériel que ce n'est pas un produit. C'est un produit au même niveau que ta voiture. Ce qui est une connaissance, c'est l'algorithme qui te donne l'application, de même que la maitrise de la transformation de la combustion du pétrole en énergie! C'est le premier truc qu'on apprend en DUT Info.

Il est tout a fait normal de protéger le travail des développeurs. Cette sécurisation n'est pas inutile. Je l'encourage vivement qui plus est. Il serrait delectable de voir vos réactions si vous aviez conçu une application complexe et qu'elle soit crackée vous privant donc de revenus que vous meritiez.Votre discours de l'inutilité de la sécurisation serrait moins passionné je pense. ;)

Mais bien sur que si tu le paies ton SDK! Ouvre les yeux! C'est pas parce que n'as pas une ligne "Enregistrement pour une licence SDK" sur ton relevé de compte que tu le paies pas!!! Tu le paies : - quand tu achètes ton mobile (pognon pour le constructeur qui s'est investit dans l'OHA) - quand tu paies ton forfait (pognon pour l'opérateur qui a travaillé avec le constructeur) - tu paies surtout dès que tu affiches une pub qui crée un revenu à Google Si ton SDK est pas gratuit, c'est parce que la stratégie de Google c'est le mass market. Plus ils ont d'applications, plus ils ont d'utilisateurs donc plus ils ont de pubs. Enlève tes œillères RIEN N'EST GRATUIT! Par contre Internet fait croire que c'est gratuit. Mais je défendrai toujours Internet et la neutralité du réseau!!!!

Certes, je m'excuse d'avoir fait cet amalgame douteux plus haut.

Alex, on est d'accord que le sujet concerne des applis grand public sur webphone, pas des applis pro à forte valeur ajouté. Sans dec', sécuriser une appli vendue 0.99€ et qui va rapporter (soyons fou) 1000€ à son développeur, pour moi c'est le principe qui n'est pas bon, enfin c'est mon avis....

Sauf que le portage de Froyo est a la charge du constructeur et non de Google. ;) Vise les "bonnes" personnes.

Wikipedia est gratuit, Google aussi par exemple, pleins d'autres applications WEB (ou pas) le sont et permettent d'accéder à des informations qui peuvent t'apporter savoir et/ou connaissance, non ?

"" Si l’énergie et le temps dépensé pour « sécuriser » l’était pour assurer le portage d’Android en 2.2 sur tous les smartphones, à corriger les quelques manques et à créer de nouvelles fonctionnalités, ca serait autrement plus « intelligent » à mes yeux. "" +1. cette "sécurisation" étant de toute façon crakée tôt ou tard. Autant dépenser des sous pour des fonctions qui profitent a l'acheteur, pas des fonctions qui vont potentiellement lui pourrir la vie. On n'empêchera pas les gens d'être cons...

Je suis bien d'accord, pirater un truc à 0.99€ faut être malade. D'un autre coté si c'était gratuit personne ne le piraterai, l'histoire de la poule et de l'oeuf......

Re, je te cites Et une application n’est pas « un savoir ou une connaissance » mais bien un produit qui demande une production!! Une application est un accès au savoir et à la connaissance, du moins les applications valables.

As tu payé pour le SDK Android, si tu utilises Eclipse (par exemple) as tu payé pour l'installer et l'utiliser ? Non, et bien mon raisonnement est dans cette logique, mais je comprends que tu ne partages pas, peut être es tu vendeur de quelque chose, moi je ne vends rien, je n'achète rien en logiciel (hormis ce qui est inclus dans l'achat d'un matériel). Mais tes arguments sont recevables, juste je ne les partage pas.

Vu le prix des applis sur le market et la possibilite d'annuler son achat dans les 24h, ce piratage me laisse pantois. La nature humaine est ce qu'elle est...

pour l'instant, je vois pas l'intérêt de déplomber un produit du market. c'est un coup à se retrouver avec un virus ou autre troyen sous prétexte qu'on a voulu économiser 1 euro... ... avec ce genre de C.....et ce qui en découle, on a pas fini de recevoir des sms de spam et autre arnaque par téléphone...

Faut être sérieux deux minutes... Si on veut continuer à avoir des bonnes applis, il faut que les développeurs puissent s'y retrouver. Non, ils ne bossent pas pour vos beaux yeux. Tout travail mérite salaire...

En quoi telle ou telle application gratuite ou payante te permet un accès libre au savoir et à la culture... ?? L'argument est plus que fallacieux et la mauvaise foi n'est pas loin !

Ha bon ? Parce qu'une formation en université ca se paie pas ? Parce que le mec qui fait un bouquin ca se paie pas ? Parce que ta boite qui te paie une formation ne paie pas ? Et une application n'est pas "un savoir ou une connaissance" mais bien un produit qui demande une production!!! Donc soit ta pensée n'est pas claire, soit je ne la comprends pas mais je la trouve toujours aussi irritante!!!

Tu parles de salaire et de travail, moi je parle de partage de la connaissance et d'accès au savoir, et oui, je considère que pour le grand public ces principes doivent être gratuits et libres d'accès. Après tu peux ne pas partager mon opinion, c'est ton droit le plus strict, mais je ne paye pas pour savoir et apprendre, désolé :)

Ces amalgames sur le libre me gonfle tout autant que vous...

Purement le genre de réaction qui m'énerve. Internet a eu la maladresse de faire croire que la gratuit est normal! Mais non tout travail mérite salaire. C'est au développeur de choisir à combien il pense son travail! S'il veut se faire payer c'est son droit. Et ce n'est pas parce que le système qui l'héberge est lui gratuit! Ca m'éneeeeeeerve ce genre de réaction de consommateur qui pense que tout est acquis!!!!

Que d'inexactitudes ! Si le système Android est open-source, les applications Google ne le sont pas et chaque développeur d'application est libre de la publier sous la licence qu'il choisit. De plus, libre ne veut pas dire gratuit et toutes les licences libres permettent la vente. Je vois mal en quoi Google et les développeurs d'application ont un impact sur la rapidité du portage des appareils (à la charge des constructeurs)... Pour la dernière partie, mon post suivant y répond.

@gaby : Très modérée et intelligente comme réponse. Et il y a un truc que tu n'as pas compris. L'Android Market n'est pas une solution qui propose distribution + sécurisation, mais juste distribution. C'est clair depuis le début. C'est pour ça qu'Android permet d'installer à la main des applications.

Tout d'abord je ne dirai pas aux trolls du dessus d'aller taper "iphone paid apps" dans un moteur de recherche pour qu'ils voient que Google n'a pas le monopole du piratage. Pour revenir sur la news, je pense malheureusement que l'utilisation massive du système de protection contre le piratage de Google aura un effet de bord pervers : la prolifération de sites de Warez mettant à disposition des applications plus ou moins sûres moyennant paiement (ou pub) car eux seuls auront les moyens (techniques et en terme de temps) de les "déplomber". La phrase du blog de Google est assez éloquente à ce sujet : "The licensing service provides infrastructure that developers can use to write custom authentication checks for each of their applications." On ne peut en effet pas répondre à un problème massif par une réponse uniformisée au risque de la voir massivement contournée.

Ben, bien fait je trouve, après tout Android est censé être du libre gratuit, par opposition à Itrucbidule qui lui fait du payant. Si je suis venu à Android c'est principalement pour ça, donc vouloir mettre du contrôle de licence, des DRM et de la sécurisation, bof, bof, bof, je serai même tenté de dire "rien à foutre". Si l'énergie et le temps dépensé pour "sécuriser" l'était pour assurer le portage d'Android en 2.2 sur tous les smartphones, à corriger les quelques manques et à créer de nouvelles fonctionnalités, ca serait autrement plus "intelligent" à mes yeux. De toutes façons, toute tentative de verrouillage fera immédiatement naitre des tentatives (qui réussiront de plus en plus vite) pour contourner, cracker etc.... c'est le sens de l'histoire informatique.

Je n'avais pas vu ce billet en rédigeant mon article. Je mets à jour pour donner le lien merci.

Ouverture ne signifie pas toujours piratage... Ios est fermé et un simple Jb et une manip debloque toutes les applis du Store gratuitement ;) etc... Freiner le piratage est possible. Cessez vos vieux amalgames sur le libre, c'est vous qui faites rire.

Parceque la variable NOT_LICENSED un petit éditeur de mémoire et hop .... :(

google sont tres drole c'est leur market et il demande au autres de faire le taf? ahahahah nan vraiment je suis de plus en plus depité de google meme android c'est devenu pire que "l"ennemie" que tous le monde cite ici. leur market et telement merdique niveau profesionalisme que sa m'etone pas...

c'est de l'utopie de croire que google va reussir lol j'en rigole deja... aucun system n'est inviolable c'est du marketing mensongère qui dure a tous pter 1 semaine avant que la parade soit deja la. surtout sur un system linux aussi ouvert que du beure.

Le blog de google est très clair à ce niveau : http://android-developers.blogspot.com/2010/08/licensing-server-news.html Le mécanisme de vérification proposé par google n'est qu'un exemple et c'est au développeur de développer son propre mécanisme au lieu d'utiliser l'exemple de google.

"bloquer l’application sur le numéro de téléphone ?" => impossible pour les tablettes

merde ...

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix